Могут ли спецслужбы следить за криптовалютными транзакциями?

История швейцарской фирмы Crypto AG, которая специализируется на информационной безопасности, всколыхнула мировое сообщество. Во время холодной войны ЦРУ и спецслужбы Западной Германии продавали зашифрованные коммуникационные устройства, которые пользовались большой популярностью среди правительств и военных по всему миру. Но есть одно «но»: в устройствах был предусмотрен бэкдор, который позволял шпионить за пользователями. А можно ли полностью исключить вероятность того, что криптовалюты не окажутся троянским конём спецслужб?

Эта история действительно обратила внимание многих на опасности, которые могут скрывать зашифрованные и якобы защищённые средства коммуникации. Швейцарская компания продавала свои устройства со времён окончания Второй мировой войны, в период холодной войны и вплоть до наших дней.

ЦРУ может следить за вашими транзакциями в криптовалюте

На этом они зарабатывали миллионы и имели безупречную репутацию среди клиентов. Мало кто знал, что ЦРУ в сотрудничестве с разведкой Западной Германии тайно сфальсифицировали устройства, внедрив в них бэкдор.

Бэкдор (от английского back door — «чёрный ход») — намеренный дефект алгоритма, который позволяет недобросовестным разработчикам или заказчикам разработчика получить несанкционированный доступ к данным или удалённому управлению устройством, переданным в третьи руки.

Головной офис AG Crypto. Источник: Новые Ведомости

Какова вероятность, что один или несколько из 5000 различных криптопроектов в рейтинге CoinMarketCap тайно разрабатываются разведывательным агентством или являются секретным военным проектом наподобие Crypto AG?

Даже если отбросить мысли о проектах со скрытыми бэкдорами, фирмы по криминалистическим анализу блокчейна уже делают всё возможное, чтобы деанонимизировать пользователей криптовалют. Вдобавок последнее время правоохранительные органы всё чаще арестовывают людей за использование криптовалютных миксеров для отмывания денег. Именно поэтому у властей может быть большой интерес к анонимным монетам и приватным транзакциям.

Биткоин-миксер — платформа для анонимизации, которая делает практически невозможным отслеживание транзакций в блокчейне криптовалюты. Большинство миксеров дробят средства клиента на мелкие части и смешивают с монетами других клиентов. В итоге на его кошелёк поступает сумма, состоящая из транзакций от большого количества разных источников.

Помогают ли Биткоин-миксеры сохранить транзакции анонимными?

Фирмы вроде Chainalysis и Ciphertrace применяют азы эвристики и благодаря этому строят на удивление точные догадки о том, как криптовалюты вроде Биткоина перемещаются в блокчейне.

Тут надо отметить, что речь идёт больше о математической теории искусственного интеллекта и теории информации, одним из принципов которой является измерение количества информации, её свойств и предельные соотношения для систем передачи данных. Одним из главных аспектов теории является математическая статистика, которую и применяют криптоаналитические фирмы.

Стиральные машины. Источник: Unsplash

Как правило они изучают набор UTXO и делают предположения, основанные на входах, выходах и изменениях адресов. Криптовалютные миксеры и анонимные монеты вроде Monero скрывают эту информацию. Понятное дело, это сильно затрудняет задачу по анализу блокчейна и отслеживания транзакций. Делается это путём объединения множества разных UTXO в одну транзакцию, или — как в случае Monero — применяются более продвинутые методы криптографии.

Сравнение уровня анонимности Биткоина и Monero XMR. Источник: 2Биткоина

Coinjoins и другие методы смешивания практически отбирают у блокчейн-криминалистов возможность полагаться на эвристику, потому как сопоставление выходов и выходов с адресами становится невозможным.

По мере того, как усложняются способы запутывания транзакций, можно предположить, что однажды спецслужбы больше не смогут распутывать преступления самостоятельно. А значит, им понадобится помощь кураторов этих самых криптовалют. Поэтому нельзя исключать вероятность, что они силой вынудят внедрять в алгоритмы криптовалют свой бэкдор. Причём одной из мишеней может стать и самая популярная криптовалюта.

Блокчейн устроен с акцентом на прозрачность и простоту для аудита, поэтому без использования анонимных монет или миксеров вы полностью уязвимы. Не вы, конечно, а те, кто использует криптовалюты со злым умыслом.

А пока блокчейны обычных криптовалют без труда позволяют связывать транзакций с личностями, которые их проводят. Поэтому да, спецслужбы могут наблюдать за операциями в криптовалютах и уже это делают. Исключением являются анонимные криптовалюты и специальные миксеры, которые очень не нравятся властям. Как вы помните, Европол уже жаловался на Monero и Tor.

В нашем крипточате осмотрительных ходлеров вы найдёте ещё много другой полезной информации. И в Яндекс Дзене — тоже.

Источник

Как отслеживаются транзакции в сети биткоина?

Как выглядят адреса в сети биткоина?

Биткоин-адреса представляют собой ряды латинских букв и цифр и не содержат в себе сведений об именах их владельцев, создавая этим у пользователей ложное ощущение полной анонимности. Однако запись транзакций в сети биткоина происходит без шифрования, значит, их можно отследить.

Многое зависит от того, как используется адрес и какие следы активностей с его применением остались в сети. Например, транзакции по биткоин-адресу, размещенному в подписи его владельца в электронной почте или на форумах, отследить довольно легко.

А если он создавался в отдельной системе с выходом в интернет через анонимную сеть TOR и проводил зачисление биткоинов исключительно с майнингового пула вроде Eligius, который для начала работы не требует регистрации, задача значительно усложняется.

Впрочем, задействовав серьезные аналитические инструменты и потратив некоторое время и ресурсы, подобраться к обладателю биткоинов можно вплотную.

Что может отследить любой пользователь?

Простейшие решения для отслеживания транзакций предоставляют многочисленные обозреватели блоков блокчейна биткоина. Обычно ими пользуются, когда хотят убедиться, что операция прошла успешно, а не зависла в неподтвержденных.

При этом каждый желающий может стать немного сыщиком и с помощью таких онлайн-платформ в несколько кликов получить информацию о ранее совершенных транзакциях с определенным биткоин-адресом, его текущем балансе, прошедших через него суммах или списках адресов для входящих (input) и исходящих (output) операций. Укажите в строке поиска обозревателя блоков данные идентификатора транзакции (TXID, TxHash), адрес, хеш или высоту блока — и мгновенно узнаете их статус.

Попробуйте начать знакомство с обозревателями блоков с сервисов Block Explorer или Blockchain.com. Похожие данные с разными вариантами отображения информации также предоставляют сервисы OXT, Token View, Blockcypher, Insight, Sochain и Blockstream Bitcoin Explorer. С помощью Cryptocurrency Alerting можно настроить для себя оповещения об активности с интересующего адреса, а инструмент Blockseer позволит “следовать за биткоином”, визуализируя связи между адресами, участвовавшими в осуществлении транзакций.

Можно ли спрятаться от отслеживания?

Учитывая псевдоанонимную природу биткоина, стоит помнить, что меры по противодействию отслеживанию транзакций дают только относительную эффективность. Даже такая популярная технология анонимизации транзакций биткоина, как CoinJoin, которая объединяет несколько переводов разных пользователей в одну транзакцию с большим количеством выходов и при этом не требует передавать биткоины стороннему сервису, не гарантирует полной анонимности. Ведь входы и выходы все равно будут отражены в сети, и транзакции можно идентифицировать, применив набор инструментов coinjoinsudoku.

Тем не менее такими мерами не стоит пренебрегать, чтобы не стать легкой жертвой криптомошенников. Например, в некоторых случаях можно сгенерировать новый адрес для каждой новой транзакции или контрагента, поставить запрет на отправку конфиденциальных транзакций через аккаунты криптовалютных бирж и использовать кошельки с открытым исходным кодом.

Есть ли коммерческие инструменты для отслеживания BTC-транзакций?

Chainalysis

Пожалуй, самой известной компанией в области отслеживания операций с биткоином является американский аналитический блокчейн-стартап Chainalysis. С 2015 года он помогает Федеральной налоговой службе США (IRS) в раскрытии лиц, уклоняющихся от уплаты налогов от проведения криптовалютных операций. Компания сотрудничает с Европолом, правоохранительными структурами разных стран и криптобиржами.

Основные продукты компании — Chainalysis Reactor и Chainalysis Know Your Transaction (KYT). Reactor позволяет начать автоматическое расследование с любого момента при наличии хотя бы небольшой зацепки с криптоданными. Пользователи KYT, разработанного как инструмент для противодействия отмыванию средств, полученных незаконным путем, с помощью API в режиме реального времени мониторят огромные объемы информации и выявляют высокорисковые транзакции. Например, с осени 2018 года криптовалютная биржа Binance работает с Chainalysis KYT для “создания экосистемы блокчейна, где каждый почувствует себя в безопасности”.

Вместе с тем инструменты Chainalysis не предполагают публичного доступа, а потому не дают возможности оценить применяемую методологию и исключить ложноположительные результаты. Были случаи, когда участники судебных разбирательств из-за этого подвергали сомнению достоверность предоставленных Chainalysis данных о транзакциях.

Crystal

В январе 2018 года компания Bitfury Group (один из крупнейших в мире разработчиков и провайдеров блокчейн-решений) представила финансовым учреждениям и правоохранительным органам инструмент Crystal, который создала специально для проведения расследований, связанных с биткоином.

Crystal анализирует информацию в блокчейне биткоина, концентрируясь на заданных адресах и наборах транзакций, а также выходит за пределы сети и собирает относящиеся к запросу данные по всем доступным источникам: сайтам, тематическим форумам и т. п.

Инструмент визуализирует движение средств вплоть до конечного адреса и вывода криптоактивов в фиатную валюту и высылает результаты на почту клиента. При этом, если при отслеживании вручную можно столкнуться с проблемой большой разветвленности потоков средств, результатом работы Crystal становится список конкретных адресов, на которые дошли деньги, а также определение всех путей их доставки.

Расследование может углубиться в оценку рисков транзакций и отслеживать подозрительные транзакции по BTC-адресу, но разработчики утверждают, что в конечном итоге, применяя уникальный алгоритм кластеризации, Crystal способен выявить настоящее имя держателя монет.

В версии 2.2 Crystal для удобства расследователей появилось еще несколько функций. Например, клиенты могут настроить нотификации об активностях по определенному адресу с возможностью в один клик добавлять к мониторингу и в визуализацию список адресов, участвовавших в транзакции, а также отслеживать операции, совершенные между адресами с помощью посредников.

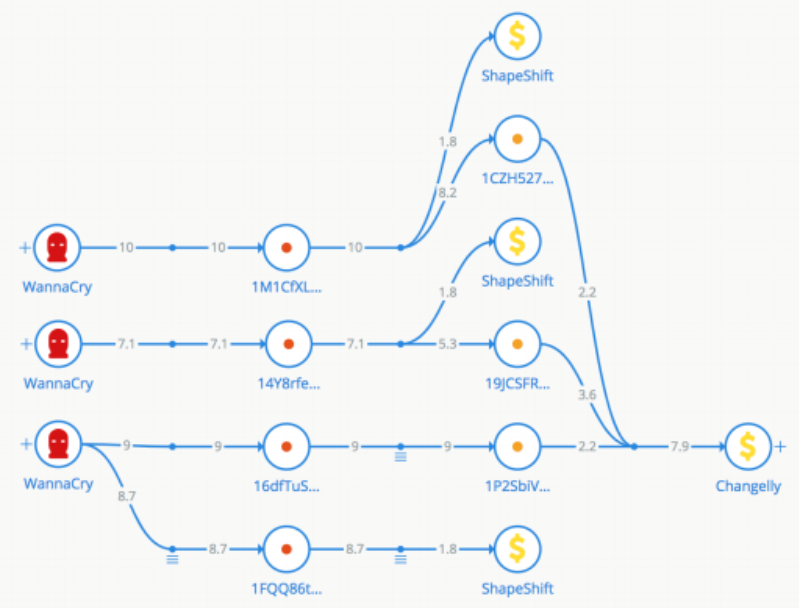

В пример эффективности Crystal его создатели приводят расследование по вирусу-вымогателю WannaCry. В мае 2017 года за 4 дня он нанес своим жертвам урон почти на $1 млрд, от него пострадали Государственная служба здравоохранения Великобритании, крупнейшая телеком-компания Испании Telefónica, американский логистический гигант FedEx и пользователи из 150 стран мира. Воспользовавшись своим инструментом, создатели Crystal за три часа отследили движение средств с биткоин-кошельков злоумышленников (до точек вывода через криптобиржи Changelly и ShapeShift) и определили, кто стоит за атаками.

В Bitfury также провели расследование по взлому в сентябре 2018 года японской биткоин-биржи Zaif, которая потеряла в результате действий хакеров $60 млн в криптоактивах, включая 6000 биткоинов.

Исследователи определили, что часть похищенных средств была отправлена на вывод через криптовалютную биржу Binance, другая часть — разбита на мелкие суммы и распределена на многочисленные адреса через миксеры, игровые сервисы и другие криптобиржи, а 30% остались на ранее не засвеченных в сети адресах, предположительно принадлежавших взломщику. После этого зарегистрированные на неизвестные лица адреса перевели под дальнейшее наблюдение в Crystal.

Elliptic

Созданный в 2013 году в Лондоне провайдер аналитических решений в блокчейн-сфере Elliptic когда-то служил холодным кошельком для хранения приватных ключей к биткоин-адресам, однако затем переориентировался на оказание услуг криптовалютным биржам и финансовым сервисам в области противодействия отмыванию средств, полученных незаконным путем.

Elliptic также разработал ПО, с помощью которого правоохранительные органы отслеживают финансирование террористов биткоинами. Elliptic сотрудничает с ФБР и ЦРУ и известен расследованиями преступной деятельности в даркнете.

Как поясняют в компании, с помощью веб-скрепинга “чистых” веб-ресурсов и даркнета, а также мониторинга реестров судебных документов можно получить данные с упоминанием криптоадресов, проанализировать их, а затем в даркнете попытаться вступить с ними во взаимодействие или повторить их логику.

Для вычисления реальных владельцев кошельков в даркнете в Elliptic применяют алгоритмы машинного обучения: ПО фокусируется на адресах, которые точно используются на определенной площадке, а затем с помощью данной технологии определяет другие адреса и транзакции на том же маркетплейсе. Для правоохранительных органов полученные сведения визуализируются графически в обозревателе транзакций.

Информация по сотрудничеству лондонского стартапа с ФБР и ЦРУ не подлежит разглашению. Однако известно, что компания сыграла значительную роль в делах приговоренного к 16 годам тюремного заключения даркнет-наркодилера из британского Портсмута, который торговал экстази за биткоины, а также бизнесмена, пытавшегося ввезти в Великобританию детали огнестрельного оружия, купленные в даркнете за биткоины.

Кроме того, в июле 2018 года специалисты Elliptic заявили, что сотрудники российской военной разведки (ГРУ), обвиненные во вмешательстве в американскую президентскую кампанию 2016 года, проводили биткоин-транзакции, а также отмывали деньги с помощью криптовалюты через биржу BTC-e.

Источник